ولادة نظام الدفاع الصاروخي السوفيتي. "El Burroughs"

ورث Burtsev الحب والاحترام للنماذج الغربية من أستاذه ، نعم ، من حيث المبدأ ، بدءًا من BESM-6 ، تبادلت ITMiVT المعلومات بنشاط مع الغرب ، وبشكل رئيسي مع IBM في الولايات المتحدة الأمريكية وجامعة مانشستر في إنجلترا (كانت هذه الصداقة هي التي أجبر ليبيديف ، بما في ذلك ح. للضغط من أجل مصالح ICL البريطاني ، وليس Robotron الألماني في ذلك الاجتماع الذي لا يُنسى في عام 1969).

بطبيعة الحال ، لا يمكن أن يكون لدى "Elbrus" نموذج أولي ، وبورتسيف نفسه يعترف بذلك صراحة.

في ذلك الوقت ، نشأ سؤال حول رفع مستوى لغة الآلة من أجل تقليل الفجوة بين اللغة عالية المستوى ولغة الأوامر من أجل زيادة كفاءة برامج النجاح المكتوبة بلغة عالية المستوى.

في هذا الاتجاه عملت في العالم في ثلاثة أماكن.

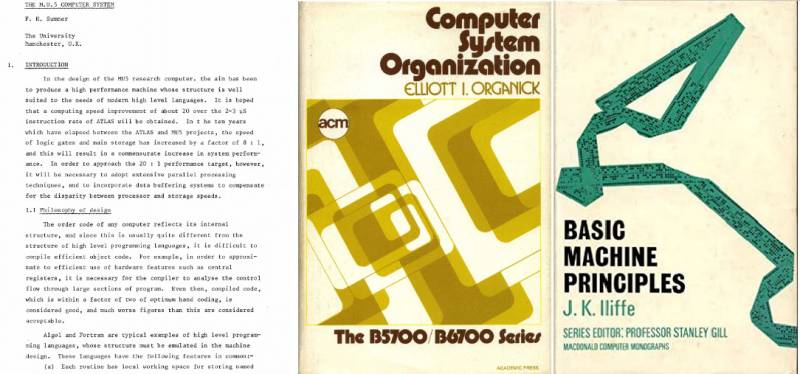

من الناحية النظرية ، كان عمل Ailif هو الأقوى: "مبادئ بناء آلة أساسية" ، في جامعة مانشستر في مختبر كيلبورن وإدواردز ، تم إنشاء آلة MU-5 ("Manchester University-5") ، وفي Burrows ، تم تطوير الآلات للتطبيقات المصرفية والعسكرية.

كنت في جميع الشركات الثلاث ، وتحدثت مع المطورين الرئيسيين وكان لدي المواد اللازمة حول المبادئ التي تجسدها هذه التطورات.

عند تصميم Elbrus-1 و Elbrus-2 MVKs ، أخذنا من التطورات المتقدمة كل ما يبدو مفيدًا لنا. هذه هي الطريقة التي يتم بها صنع جميع الآلات الجديدة ويجب تطويرها.

تأثر تطوير Elbrus-1 و Elbrus-2 MVK بهندسة HP و 5E26 و BESM-6 وعدد من التطورات الأخرى في ذلك الوقت.

لذلك ، يعترف بورتسيف ، على عكس الكثيرين ، بأنه لم يتردد في استعارة الأفكار المعمارية بسخاء من جيرانه ، بل إنه يقول أين يبحث عن ذيول.

دعنا نستفيد من العرض السخي ونبحث عن ثلاثة مصادر وثلاثة مكونات من Elbrus.

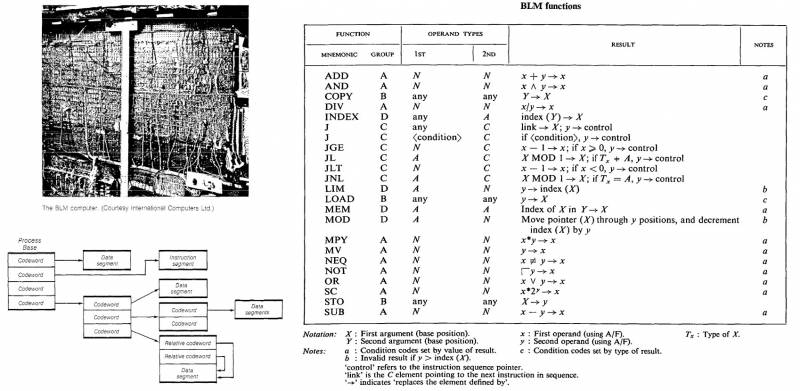

الأول هو كتاب جون إيليف مبادئ الآلة الأساسية (Macdonald & Co ؛ الطبعة الأولى ، 1 يناير 1) ومقاله Elements of BLM (مجلة الكمبيوتر ، المجلد 1968 ، العدد 12 ، أغسطس 3 ، الصفحات 1969-251) ، والثاني هو كمبيوتر MU258 غير معروف تقريبًا تم إنشاؤه كتجربة في جامعة مانشستر ، والثالث هو سلسلة Burroughs 5.

أليست نسخة من بوروز نفسه؟

لنبدأ في الفهم بالترتيب.

أولاً ، قد يكون بعض القراء قد سمعوا مصطلح "هندسة فون نيومان" غالبًا ما يستخدم في سياق التفاخر: "هنا قمنا بتصميم جهاز كمبيوتر فريد من نوعه بخلاف فون نيومان." بطبيعة الحال ، لا يوجد شيء فريد في هذا ، على الأقل لأن الآلات ذات الهندسة المعمارية فون نيومان لم تعد تُبنى في الخمسينيات من القرن الماضي.

بعد العمل على ENIAC (التي تمت برمجتها بطريقة التبويبات ، مع تدفق الكثير من الأسلاك ، ولم يكن هناك أي شك في أي تحكم في الحسابات بواسطة برنامج تم تحميله في الذاكرة ، ولم يكن هناك شك) للجهاز التالي ، تسمى EDSAC ، توصل Mauchly و Eckert إلى الأفكار الرئيسية لتصميمه.

هم كالتالي: ذاكرة متجانسة تخزن الأوامر والعناوين والبيانات ، وهي تختلف عن بعضها البعض فقط في كيفية الوصول إليها والتأثير الذي تسببه ؛ تنقسم الذاكرة إلى خلايا قابلة للعنونة ، للوصول إليها من الضروري حساب العنوان الثنائي ؛ وأخيرًا ، مبدأ التحكم في البرنامج - تشغيل الجهاز ، هو سلسلة من العمليات لتحميل محتويات الخلايا من الذاكرة ، ومعالجتها وتفريغها مرة أخرى في الذاكرة ، تحت سيطرة الأوامر التي يتم تحميلها بالتتابع من نفس الجهاز. ذاكرة.

تلتزم جميع الآلات تقريبًا (وكان هناك بضع عشرات فقط) التي تم إنتاجها في العالم من عام 1945 إلى عام 1955 بهذه المبادئ ، حيث تم بناؤها من قبل علماء أكاديميين كانوا على دراية واسعة بالمسودة الأولى لتقرير حول EDVAC ، تم إرساله إلى الجامعات بواسطة المنسق فون نيومان من قبل هيرمان هاين غولدستين نيابة عنه.

بطبيعة الحال ، لا يمكن أن يستمر هذا لفترة طويلة ، لأن آلة فون نيومان النقية كانت بالأحرى تجريدًا رياضيًا ، مثل آلة تورينج. كان من المفيد استخدامه للأغراض العلمية ، ولكن تبين أن أجهزة الكمبيوتر الحقيقية التي تم إنشاؤها وفقًا لهذه الأفكار كانت بطيئة للغاية.

انتهى عصر آلات فون نيومان الخالصة في وقت مبكر من عام 1955 إلى 1956 ، عندما بدأ الناس في التفكير لأول مرة في خطوط الأنابيب والتنفيذ التخميني والهندسة القائمة على البيانات وغيرها من الحيل.

في عام وفاة فون نيومان ، تم إطلاق الكمبيوتر MANIAC II (المحلل العددي للمحلل الرياضي ونموذج الكمبيوتر الآلي الثاني) في مختبر لوس ألاموس العلمي مع 5 مصباحًا و 190 صمامًا ثنائيًا و 3 ترانزستورًا.

يعمل على بيانات 48 بت وتعليمات 24 بت ، ويحتوي على 4 كلمة من ذاكرة الوصول العشوائي ، ومتوسط سرعة 096 KIPS.

تم تصميم الجهاز بواسطة Martin H. Graham ، الذي اقترح فكرة جديدة بشكل أساسي - لتمييز البيانات في الذاكرة بعلامات مناسبة لمزيد من الموثوقية وسهولة البرمجة.

في العام التالي ، تمت دعوة جراهام من قبل موظفي جامعة رايس في هيوستن ، تكساس لمساعدتهم على بناء جهاز كمبيوتر قوي مثل لوس ألاموس. استمر مشروع R1 Rice Institute Computer لثلاث سنوات ، وفي عام 1961 كانت الآلة جاهزة (تم استبدالها لاحقًا بـ IBM 7040 القياسي للجامعات الأمريكية الجادة ، ومن المفارقات ، Burroughs B5500).

يبدو أن مخطط فك التشفير المكون من تعليمتين لكل كلمة ، كما هو الحال في MANIAC II ، بالنسبة لغراهام كان خياليًا للغاية ، لذلك عملت R2 على كلمات ذات 1 بت مع تعليمات ذات عرض ثابت للكلمة بأكملها ولديها بنية علامة مماثلة. كان طول الكلمة الفعلي 54 بتًا ، 63 منها رمز تصحيح الخطأ و 7 كانت العلامة.

كانت آلية العنونة غير المباشرة لـ R1 أكثر تقدمًا بكثير من تلك الخاصة بـ IBM 709 - في الواقع ، كانت تقريبًا عبارة عن واصفات جاهزة من آلات Burroughs المستقبلية. كان جراهام أيضًا مهندسًا كهربائيًا موهوبًا واخترع نوعًا جديدًا من خلايا الصمام الثنائي المصباح لـ R1 ، تسمى البوابة أحادية الجانب ، والتي جعلت من الممكن تحقيق تردد ممتاز يبلغ 1 ميجاهرتز لتلك السنوات. كان للجهاز عناوين 15 بت و 8 سجلات بيانات / أوامر و 8 سجلات عناوين.

تعتبر جامعة رايس في الولايات المتحدة الأمريكية شيئًا مثل MINEP السوفيتية ، لذا فليس من المستغرب أن يتم إنشاء جهاز كمبيوتر (والذي كان سيُستخدم لدراسة الديناميكا المائية للزيت) بتمويل جزئي من شركة Shell Oil Company.

كان أمينها بوب بارتون (روبرت ستانلي بارتون) ، مهندس إلكترونيات موهوب. في عام 1958 ، أخذ دورة في المنطق الرياضي والتدوين البولندي المطبق على الجبر وذهب للعمل في بوروز ، في عام 1961 قام ببناء B5000 الأسطوري على أساس بنية مكدس العلامات.

عمل البريطاني Ilif نفسه على برنامج R1. أنشأ فريقه نظام التشغيل SPIREL ، والمجمع الرمزي AP1 ، ولغة GENIE ، التي أصبحت واحدة من رواد OOP. كان لدى نظام التشغيل آلية تخصيص ديناميكية متقدمة بشكل لا يصدق للذاكرة وجامع للقمامة ، بالإضافة إلى آليات حماية البيانات والكود.

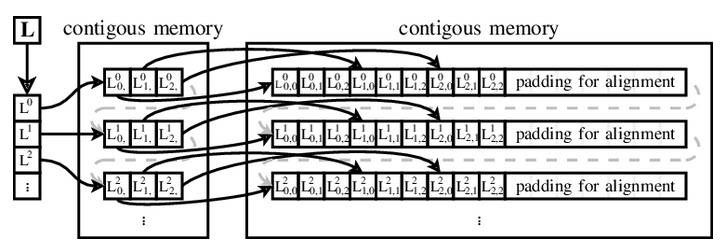

بالنسبة لنظام التشغيل الخاص به ، طور Ailif آلية جديدة لعنونة المصفوفة باستخدام متجه من المؤشرات إلى متجهات البيانات. كانت هذه الفكرة متقدمة جدًا على عنونة على غرار فورتران (يحتوي العنوان على خطوة وإزاحة لكل عنصر من عناصر المصفوفة) التي سميت على اسم المنشئ ، ومنذ ذلك الحين تم استخدام متجهات Ailif في كل مكان ، من Ferranti Atlas إلى Java ، Python و Ruby و Visual Basic .NET و Perl و PHP و JavaScript و Objective-C و Swift.

في أواخر الخمسينيات من القرن الماضي ، واجه نموذج فون نيومان النظري للآلة تحديًا لم يكن لديه إجابة مناسبة (وبالتالي مات تمامًا).

أصبحت أجهزة الكمبيوتر سريعة بما فيه الكفاية بحيث لم يتمكن شخص واحد فقط من تحميلها بالعمل - ظهر مفهوم حاسب مركزي كلاسيكي مع وصول طرفي ونظام تشغيل متعدد المهام.

لن نتعمق في التعقيدات التي تنتظر المهندسين المعماريين في طريقهم إلى تعدد المهام (أي كتاب مدرسي معقول حول تصميم أنظمة التشغيل سيفي بالغرض) ، نلاحظ فقط أن إعادة إدخال الكود أمر بالغ الأهمية لتنفيذه ، أي القدرة على تشغيل عدة حالات من نفس البرنامج في نفس الوقت ، والعمل على بيانات مختلفة ، بحيث يتم حماية بيانات مستخدم واحد من التغييرات من قبل مستخدم آخر.

يبدو أن ترك كل هذه المشكلات بالكامل على عاتق مهندسي نظام التشغيل ومبرمجي النظام ليس فكرة جيدة جدًا - كان من الممكن أن يزداد تعقيد تطوير البرامج كثيرًا (تذكر كيف انتهى مشروع OS / 360 بفشل مذهل ، لم تفعل Multics أيضًا اخلع).

كان هناك أيضًا مخرج بديل - لإنشاء بنية مناسبة للكمبيوتر نفسه.

كانت هذه الاحتمالات هي التي نظر فيها الزملاء في R1 بشكل متزامن تقريبًا - الممارس بارتون ، الذي صمم B5000 ، والمنظر Ailif ، الذي كتب مبادئ الماكينة الأساسية للغاية التي ألهمت بورتسيف كثيرًا.

قاد ICL (الذي لم نتعاون معه أبدًا) في تطوير البنى المتقدمة من عام 1963 إلى عام 1968 (كان على أساس العمل الذي كُتبت فيه المقالة) ، قام Ilif ببناء نموذج أولي من BLM لهم مع أساليب إدارة ذاكرة الأجهزة بشكل أكثر تقدمًا مما كانت عليه في آلات بوروز.

كانت الفكرة الرئيسية لـ Ailif هي محاولة تجنب المعيار للأنظمة الأخرى (وفي تلك السنوات البطيئة وغير الفعالة) آلية مشاركة الذاكرة التي تعتمد فقط على أساليب البرامج - تبديل السياق (مصطلح في بنية نظام التشغيل ، يعني ، بطريقة بسيطة ، التفريغ المؤقت وحفظ عملية تشغيل واحدة وتحميل وبدء تنفيذ أخرى) بواسطة نظام التشغيل نفسه. من وجهة نظره ، كان نهج الأجهزة باستخدام الواصفات أكثر كفاءة.

تم إغلاق مشروع BLM في عام 1969 ، ولكن تم استخدام تطوراته جزئيًا في الخط المتقدم من أجهزة ICL 2900 Series الرئيسية التي تم إصدارها في عام 1974 (والتي كان من الممكن تطويرها بشكل مشترك ، ولكن ، للأسف).

بطبيعة الحال ، كانت مشكلة الحماية الفعالة للذاكرة (وبالتالي مشاركة الوقت) مصدر قلق في الستينيات من القرن الماضي لجميع علماء الكمبيوتر والشركات تقريبًا.

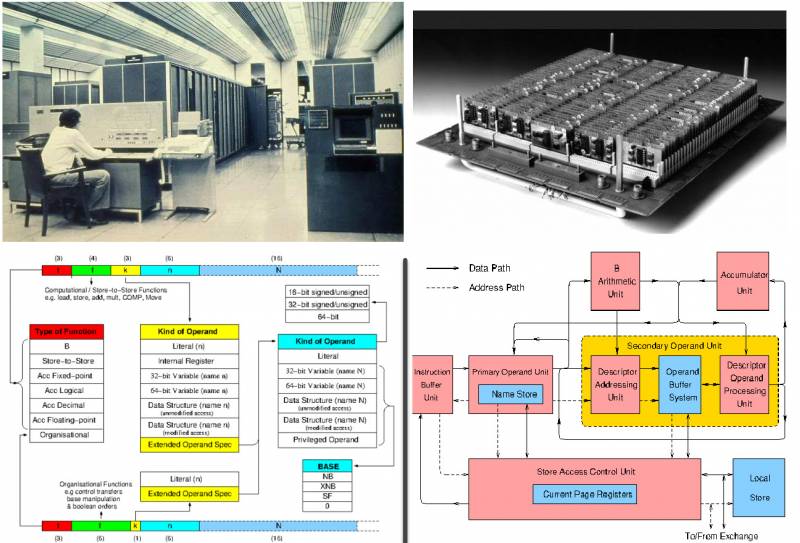

لم تقف جامعة مانشستر جانبًا وبنت حاسوبها الخامس ، المسمى MU5.

تم تطوير الجهاز بالتعاون مع نفس ICL منذ عام 1966 ، كان من المفترض أن يكون الكمبيوتر أسرع 20 مرة من Ferranti Atlas في الأداء. استمر التطوير من عام 1969 إلى عام 1974.

تم التحكم في MU5 بواسطة نظام التشغيل MUSS وشمل ثلاثة معالجات - MU5 نفسها و ICL 1905E و PDP-11. كانت جميع العناصر الأكثر تقدمًا متاحة: هندسة واصف العلامات ، الذاكرة الترابطية ، الإحضار المسبق للتعليمات ، بشكل عام - كانت ذروة التكنولوجيا في تلك السنوات.

خدم MU5 كأساس لسلسلة ICL 2900 وعمل في الجامعة حتى عام 1982.

كان آخر كمبيوتر في مانشستر هو MU6 ، والذي يتألف من ثلاث آلات: MU66P ، وهو معالج دقيق متقدم يستخدم كجهاز كمبيوتر ؛ MU66G هو حاسوب عملاق علمي قوي و MU66V هو نظام موازٍ للناقل.

لم يتقن العلماء تطوير بنية المعالجات الدقيقة ، فقد تم إنشاء MU66G وعمل في القسم من عام 1982 إلى عام 1987 ، وبالنسبة إلى MU66V ، تم بناء نموذج أولي على Motorola 68k مع محاكاة عمليات المتجهات.

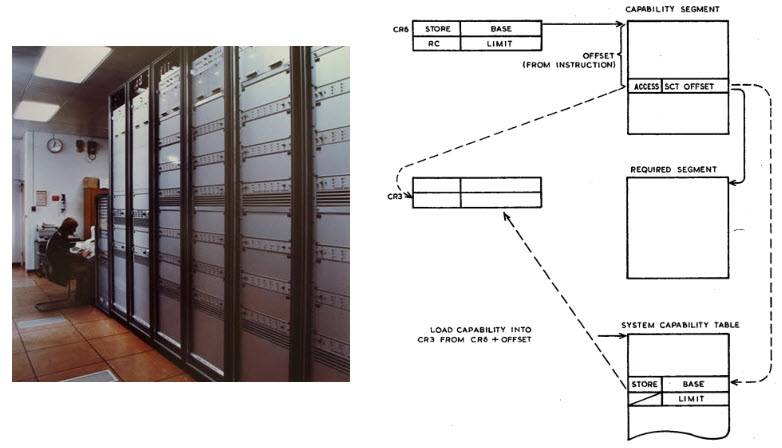

كان التقدم الإضافي لآلات الواصف هو ما يسمى بالمخطط. لا تحتوي العناوين القائمة على القدرات (حرفياً ، "المعالجة على أساس القدرات" على ترجمة راسخة إلى اللغة الروسية ، نظرًا لأن المدرسة المحلية لم تكن على دراية بمثل هذه الآلات ، في ترجمة كتاب "هندسة الكمبيوتر الحديثة: في كتابين" (مايرز جي جي ، 2) يُطلق عليها اسمًا مناسبًا جدًا عنونة محتملة).

معنى العنونة المحتملة هو أن المؤشرات يتم استبدالها بكائنات خاصة محمية لا يمكن إنشاؤها إلا بمساعدة التعليمات المميزة التي يتم تنفيذها فقط من خلال عملية خاصة من نواة نظام التشغيل. يسمح هذا للنواة بالتحكم في العمليات التي يمكنها الوصول إلى الكائنات الموجودة في الذاكرة دون الحاجة إلى استخدام مسافات عناوين منفصلة على الإطلاق ، وبالتالي بدون حمل مفتاح تبديل السياق.

كتأثير غير مباشر ، يؤدي مثل هذا المخطط إلى نموذج ذاكرة متجانس أو مسطح - من الآن فصاعدًا (من وجهة نظر حتى مبرمج محرك منخفض المستوى!) لا يوجد اختلاف في الواجهة بين كائن في ذاكرة الوصول العشوائي أو على القرص ، يكون الوصول موحد تمامًا ، من خلال استدعاء كائن محمي. يمكن تخزين قائمة الكائنات في مقطع ذاكرة خاص (على سبيل المثال ، في Plessey System 250 ، الذي تم إنشاؤه في 1969-1972 والذي يمثل التجسيد في الأجهزة لنموذج حسابي مقصور على فئة معينة يسمى λ-calculus) أو تشفيره باستخدام بت خاص ، كما في النموذج الأولي IBM System / 38.

تم تطوير نظام بليسي 250 للجيش ، وباعتباره الجهاز المركزي لشبكة اتصالات وزارة الدفاع ، فقد تم استخدامه بنجاح خلال حرب الخليج.

كان هذا الكمبيوتر هو القمة المطلقة لأمان الشبكة ، وهو الجهاز الذي لم يكن فيه مستخدمون متميزون يتمتعون بامتيازات غير محدودة كفئة ، ولا توجد طريقة لرفع امتيازات الفرد من خلال القرصنة لفعل ما لا ينبغي القيام به.

اعتبرت هذه الهندسة المعمارية تقدمية ومتقدمة بشكل لا يصدق في السبعينيات والثمانينيات وتم تطويرها من قبل العديد من الشركات والمجموعات البحثية ، وأجهزة الكمبيوتر CAP (كامبريدج ، 1970-1980) ، ونظام الكمبيوتر المرن (مؤسسة الإشارات الملكية والرادار ، السبعينيات) ، ثلاثة Rivers PERQ (جامعة كارنيجي ميلون و ICL ، 1970-1977) وأشهرها المعالجات الدقيقة Intel iAPX 1970 الفاشلة (1980).

من المضحك أن البادئين بـ 90٪ من جميع الحلول المعمارية الأكثر أصالة وغرابة في الستينيات والسبعينيات من القرن الماضي كانوا البريطانيين (في الثمانينيات - اليابانيين ، وكانت النتيجة مماثلة) ، وليس الأمريكيين.

حاول العلماء البريطانيون (نعم ، هؤلاء بالذات!) بذل قصارى جهدهم للبقاء على قمة الموجة وتأكيد مؤهلاتهم كمنظرين بارزين في علوم الكمبيوتر. المؤسف الوحيد هو أنه ، كما في حالة التطور الأكاديمي السوفيتي لأجهزة الكمبيوتر ، كانت كل هذه المشاريع استثنائية على الورق فقط.

حاولت شركة ICL بشدة دخول أكبر الشركات المصنعة للحديد المتقدم في العالم ، لكنها للأسف لم تنجح.

اعتقد الأمريكيون في البداية أن الزملاء الأنجلو ساكسونيين ، نظرًا لمساهمتهم الرائدة في تكنولوجيا المعلومات منذ عهد تورينج ، لن يقدموا نصائح سيئة ، وقد تعرضوا لحرق شديد مرتين - وفشل كل من Intel iAPX 432 و IBM System / 38 فشلاً ذريعًا ، وهو ما تسبب في تحول كبير في منتصف الثمانينيات نحو معماريات المعالجات الحديثة (في ذلك الوقت فقط اكتشفت المدرسة الأمريكية لهندسة الكمبيوتر مبدأ آلات RISC ، والتي اتضح أنها ناجحة جدًا من جميع الجوانب لدرجة أن 1980 ٪ من أجهزة الكمبيوتر الحديثة كانت بطريقة ما بناء على هذه الأنماط).

في بعض الأحيان يكون الأمر مثيرًا للاهتمام - ما هي التطورات التي كانت ستطرحها مدرسة سوفيتية بريطانية مكتملة الأركان بحلول الثمانينيات من القرن الماضي بثقافتها الإنتاجية المتقدمة ، وأفكارنا المجنونة المشتركة ، وقدرة الاتحاد السوفيتي على ضخ مليارات الدولارات من النفط في التنمية؟

من المؤسف أن هذه الفرص أغلقت إلى الأبد.

بطبيعة الحال ، جاءت المعلومات حول جميع التطورات المتقدمة للبريطانيين إلى Burtsev حرفيًا من جهة مباشرة ويومًا بعد يوم ، نظرًا لأن ITMiVT لديها اتصالات ممتازة مع جامعة مانشستر (منذ أوائل الستينيات وتعمل على BESM-1960) ، ومع شركة ICL ، الذي أراد ليبيديف أن يعقد معه تحالفًا. ومع ذلك ، كان Burroughs هو التطبيق التجاري الوحيد لآلات واصف العلامات.

ماذا يمكن أن يقال عن عمل Burtsev مع هذه الآلة؟

المغامرات المذهلة لبوروز في روسيا

كانت الحوسبة السوفيتية منطقة مغلقة للغاية ، بالنسبة للعديد من الآلات ، لا توجد صور فوتوغرافية ، وأوصاف معقولة (حول بنية Kitovskaya M-100 ، على سبيل المثال ، لا يوجد شيء معروف حقًا حتى الآن) ، وبشكل عام تنتظر المفاجآت في كل خطوة (مثل الاكتشاف في كمبيوتر "فولغا" في 2010 ، والذي لم يشك في وجوده حتى Revich و Malinovsky و Malashevich ، الذين أجروا عشرات المقابلات وكتبوا الكتب بناءً عليها).

لكن في منطقة معينة كان هناك المزيد من الصمت والأسرار أكثر من المركبات العسكرية. هذه إشارات إلى أجهزة الكمبيوتر الأمريكية التي عملت في الاتحاد.

كان هذا الموضوع مكروهًا جدًا لإثارته لدرجة أن المرء قد يكون لديه انطباع بأنه ، بصرف النظر عن CDC 6500 المعروف في دوبنا ، لم تكن هناك أجهزة كمبيوتر أمريكية في الاتحاد السوفيتي كفئة على الإطلاق.

حتى المعلومات حول CYBER 170 و 172 كان لابد من التنقيب عنها شيئًا فشيئًا (وكان هناك HP 3000s كانت موجودة في أكاديمية العلوم في اتحاد الجمهوريات الاشتراكية السوفياتية وحفنة من الآخرين!) ، ولكن تم النظر في وجود Burroughs الحقيقي في الاتحاد الكثير ليكون أسطورة.

لا يوجد مصدر واحد باللغة الروسية أو مقابلة أو منتدى أو كتاب يحتوي حتى على سطر مخصص لمصير هذه الآلات في الاتحاد السوفياتي. ومع ذلك ، وكما هو الحال دائمًا ، يعرف أصدقاؤنا الغربيون عنا أكثر بكثير مما نعرفه عن أنفسنا.

نتيجة لعمليات البحث الدقيقة ، ثبت أن بوروز كان محبوبًا للغاية في الكتلة الاجتماعية ويستخدم بقوة وبشكل رئيسي ، على الرغم من أن المصادر المحلية هنا حصلت على الماء في أفواههم.

لحسن الحظ ، هناك عدد كافٍ من المعجبين بهذه الهندسة المعمارية في الولايات المتحدة الذين يعرفون كل شيء عنها ، بما في ذلك العدد الكامل للتركيبات لكل طراز من أطرهم الرئيسية ، وصولاً إلى الأرقام التسلسلية. لخصوا هذه المعلومات في جدول ، شاركوه بسخاء ، وتتضمن الوثيقة أيضًا مصادر المعلومات لكل شحنة من أجهزة كمبيوتر Burroughs إلى دول حلف وارسو.

لذا ، دعنا ننتقل إلى كتاب الاقتصاد السياسي خلال الحرب الباردة: الردود الأوروبية على الحظر التجاري الأمريكي ، والذي يكشف لنا أسرار المشتريات السوفيتية.

أوه ، كيف ، بحلول عام 1969 ، لم يتم تثبيت Burroughs B5500 في موسكو فحسب ، بل تمكن المتخصصون السوفييت أيضًا من الحصول على تدريب داخلي في مصنع الشركة في ديترويت!

تم بيع 4 سيارات أخرى إلى تشيكوسلوفاكيا بأمر حكومي ، ولسوء الحظ ، لا يُعرف مكان تركيبها وماذا فعلوا ، ولكن من الواضح أنه ليس في الجامعات ، يشير العمود "المستخدم" في الجدول إلى "الحكومة". تم بيع أقوى B6700 (تمت ترقيته لاحقًا إلى B7700!) في ألمانيا الشرقية واستخدم في جامعة كارلسروه.

أجبرتنا محاولات أخرى لتوضيح المعلومات حول عمليات التسليم إلى موسكو على الاتصال بمتحف الجنوب الغربي للهندسة والاتصالات والحساب (أريزونا ، الولايات المتحدة الأمريكية).

على موقع الويب الخاص بهم ، يمكنك العثور على حاشية لمقال عام 1982 بقلم أليستير ماير من أخبار هندسة الكمبيوتر التابعة لـ ACM (Alastair JW Mayer ، The Architecture of the Burroughs B5000 - 20 Years Later and still Ahead of the Times) ، رسالة من المهندس ريا ويليامز ) من فريق التثبيت والدعم بشركة Burroughs Corporation:

بالمناسبة ، تكريمًا لمثل هذا الحدث ، أصدر السوفييت شارات تذكارية تحمل شعار بوروز ونقش "باروز" ووزعها على المشاركين في المشروع. تزين شارة ويليامز الأصلية عنوان هذا المقال.

لذا ، فإن صناعة النفط السوفييتية (الموازية عمومًا لجميع الفوضى التي كانت تدور حول أجهزة الكمبيوتر العسكرية والعلمية لدينا) ، كانت مؤثرة للغاية ، وغنية وبعيدة تمامًا عن كل مواجهات الأكاديمية والحزب ، ولا تريد أن تكون راضيًا عن أجهزة الكمبيوتر المحلية (ولا تريد شيئًا ما هناك على الإطلاق ، لطلب من شخص ما من معاهد الأبحاث السوفيتية والانتظار حتى بعد عشر سنوات من المواجهات التي تفشل فيها جميعًا) ، أخذتها بهدوء واشترت لنفسها أفضل ما يمكنها - B6700 ممتازة. حتى أنهم استدعوا فريق تركيب من داخل الشركة لجعل الآلة الثمينة تعمل بشكل صحيح.

ليس من المستغرب أن تكون هذه الحلقة التي تظهر بوضوح مدى جدية الناس حقًا (دعونا لا ننسى أن عمال النفط جلبوا للبلاد معظم الأموال التي أنفقها الجيش والأكاديميون بعد ذلك على ألعابهم) تعاملوا مع السيارات المحلية ، لقد حاولوا نسيانها. أقوى.

نلاحظ حقيقتين مثيرتين للاهتمام.

أولاً ، على الرغم من حقيقة أن الجميع يعرف بوروز أساسًا لتزويده بإطاراته المركزية (كمعيار ذهبي للهندسة المعمارية الآمنة) للاحتياطي الفيدرالي الأمريكي ، إلا أنه كان لديهم أيضًا أوامر عسكرية (على الرغم من أنها أقل بكثير من IBM و Sperry ، وذلك خلال العالم الثاني الحرب فشلوا في إقامة اتصالات مع الحكومة).

وإلى جانب ذلك ، كانت سياراتهم مغرمة جدًا بالجامعات. يمكنك حتى أن تقول - لقد أحبوا ذلك ، في جميع أنحاء العالم: في بريطانيا وفرنسا وألمانيا واليابان وكندا وأستراليا وفنلندا وحتى نيوزيلندا ، تم تثبيت أكثر من مائة إطار مركزي من خطوط Burroughs المختلفة. من الناحية المعمارية (ومن حيث الأسلوب) كانت بوروز هي شركة آبل للكمبيوتر الكبير.

كانت أجهزتهم متينة وموثوقة بشكل كبير ومكلفة وقوية ، وجاءت كمجموعة مطلقة مع جميع حزم البرامج والبرامج المثبتة والمهيأة مسبقًا ، تم إغلاق الهندسة المعمارية ، بشكل مختلف عن أي شيء في السوق.

لقد كانوا محبوبين من قبل المفكرين من جميع المشارب لأن Burroughs (تمامًا مثل Macintosh في العصر الذهبي) كان مجرد توصيل وتشغيل. وفقًا لمعايير أجهزة الكمبيوتر المركزية في تلك السنوات ، حتى لو كانت ناجحة مثل S / 360 ، فقد كانت رائعة بشكل لا يصدق.

وبالطبع ، فقد اختلفوا في التصميم ، والمحطات المريحة ذات العلامات التجارية ، ونظام تحميل القرص الأصلي والعديد من الأشياء الأخرى. نلاحظ أيضًا أنه في سنواته ، على الرغم من أنه ليس كمبيوترًا فائقًا ، ولكنه آلة عمل قوية أنتجت حوالي 2 MFLOPS - أقوى عدة مرات من أي شيء كان لدى الاتحاد السوفيتي في تلك اللحظة.

بشكل عام ، أحبتهم الجامعات بجدارة ، لذا فإن استخدام بوروز ككمبيوتر عملاق علمي في الاتحاد سيكون قرارًا مبررًا تمامًا. كانت المكافأة المنفصلة هي دعم الأجهزة لـ Algol ، وهي لغة كانت تعتبر ، أولاً ، المعيار الذهبي للتعليم العالي (خاصة في أوروبا) ، وثانيًا ، بطيئة للغاية في أي معماريات أخرى.

تم اعتبار Algol (التي لم يظهر دعمها الكامل في الآلات المنزلية البحتة) بجدارة معيار البرمجة الأكاديمية المنظمة الكلاسيكية. ليس مثقلًا بالتركيبات الباطنية مثل PL / I ، وليس الفوضوية مثل Pure C ، أكثر ملاءمة عدة مرات من Fortran ، أقل بكثير من LISP و (لا قدر الله) Prolog.

قبل ظهور مفهوم OOP ، لم يتم إنشاء شيء أكثر كمالًا وأكثر ملاءمة ، وكانت بوروز هي الآلات الوحيدة التي لم يتم إبطاء سرعتها.

حقيقة أخرى تستحق اهتماما كبيرا.

لم تسمح لنا KoCom بشكل قاطع بشراء بنى متقدمة ، حتى القيود المفروضة على محطات العمل القوية في الثمانينيات تم رفعها فقط بعد انهيار الاتحاد السوفيتي ، وكان علينا أن نكافح بشدة من أجل CDC ، وتم بيع CYBER بصرير (كما ذكرنا سابقًا ، كان مدير Control Data بالفعل قيد التحقيق من قبل الكونجرس بشأن الأنشطة المعادية لأمريكا) ، وتم تثبيت العديد من الأجهزة بأهداف لصالح الولايات المتحدة.

تم منحنا CYBER من مركز الأرصاد الجوية الهيدرولوجية للمساعدة في البيانات المتعلقة بمناخ القطب الشمالي ، وتم منحنا CYBER LIAN مقابل وعد لتطوير أجهزة كمبيوتر متكررة بشكل مشترك.

نتيجة لذلك ، بالمناسبة ، تم بيعهم عبثًا ، ولم ينجح العمل المشترك.

سرعان ما تم دفع المؤلف الحقيقي للفكرة ، Torgashov ، إلى الجحيم من قبل رؤسائه ، بمجرد أن تلوح في الأفق الشهرة والمال من العمل مع Yankees. وصل الأمريكيون ، وحاولوا الحصول على بعض الإيماءات في التطوير من الرؤساء ، الذين واجهوا صعوبة في تخيل كيفية عمل الآلات العادية ، وبصقوا في النهاية على كل شيء وغادروا.

لذلك فقد الاتحاد السوفياتي فرصة أخرى لدخول السوق العالمية.

لكن يتم تسليم Burroughs الجديدة إلينا دون أن تطرف عين ، ولا يعترض CoCom ولا الكونجرس ، ولا توجد شكاوى. لا يمكن تبرير هذا ، مرة أخرى ، إلا من خلال مصالح الشركات الكبرى.

لقد باعوها لعمال النفط مع ضمان أنهم لن يتخلوا عن سحرهم للجيش ، فهم هم أنفسهم بحاجة إليه ، لكن من المفيد جدًا لكلا الجانبين أن يكونا أصدقاء مع صناعة النفط السوفيتية.

نلاحظ أيضًا أنهم بدأوا في بيع بوروز لنا في سنوات بريجنيف فقط ، عندما انخفضت حدة الحرب الباردة بشكل كبير ، كما كتبنا في مقالات سابقة. في الوقت نفسه ، لم يكن يانكيز الماكرون في عجلة من أمرهم لضخ خصومهم بتقنيات عسكرية بحتة (مثل أقوى CDC 6600 أو Cray-1) ، لكنهم لم يمانعوا في دعم الأعمال السوفييتية.

أطروحة الدكتوراه في إدارة الأعمال من قبل بيتر وولكوت من جامعة أريزونا للتكنولوجيا السوفيتية المتقدمة: حالة الحوسبة عالية الأداء ، التي نُشرت في عام 1993 ، تنص على أنه تم تثبيت B6700 في موسكو في عام 1977 (أي ، جميع الموافقات و استغرق التسليم ما مجموعه 4 سنوات!).

تم الانتهاء من معظم أعمال التصميم الأولية في Elbrus من 1970 إلى 1973 ، عندما تمكن Burtsev من رؤية سيارة حية في الولايات المتحدة فقط (لسوء الحظ ، لا توجد معلومات عندما ذهب إلى هناك بالضبط).

في هذا الوقت ، كان لمهندسي ITMiVT الوصول فقط إلى الوثائق العامة الخاصة بالطراز B6700 - بنية التعليمات ومخططات الكتلة الخاصة بالجهاز. كتب Wolcott أنهم تلقوا معلومات أكثر تفصيلاً في 1975-1976 (على ما يبدو ، بعد رحلة Burtsev ، الذي أحضر مجموعة من الأوراق) ، مما أدى إلى بعض التحسينات والتغييرات في هيكل Elbrus.

أخيرًا ، في عام 1977 ، قام المطورون بدراسة موسكو بوروز بالتفصيل ، مما أدى إلى موجة أخرى من الترقيات ، ربما مع ذلك ، بما في ذلك العملية المستمرة لإجراء تغييرات على المستندات التي دخلت بالفعل في الإنتاج.

لهذا السبب ، يمكننا أن نضمن أن الإلهام زار بورتسيف ، من الواضح أنه تحت تأثير أعمال البريطانيين أولاً وقبل كل شيء ، الذين كان بإمكانه التعرف عليه في منتصف الستينيات. ونعم ، في تلك الأيام ، كان اتجاه آلات التوصيف-الواصف يُنظر إليه بالفعل "من الناحية النظرية ، الأقوى" ، أي أنه تم دعمه ، باعتباره الأكثر واعدة ، من قبل جميع علوم الكمبيوتر الأكاديمية تقريبًا في بريطانيا.

في هذا الصدد ، كان العمل على Elbrus يتماشى مع أكثر الأبحاث تقدمًا في ذلك الوقت ، ولم يكن خطأ الأكاديميين البريطانيين أن العالم في منتصف الثمانينيات تحول في اتجاه مختلف تمامًا.

نلاحظ أيضًا أنه وفقًا للمقالات النظرية ، لم ينجح فريق Burtsev في بناء سيارة ، فقط التعرف على الوثائق الموجودة على البث الحي سمح لهم بمعرفة كيفية عمل هذا الشيء بشكل كامل.

مقارنة العمارة

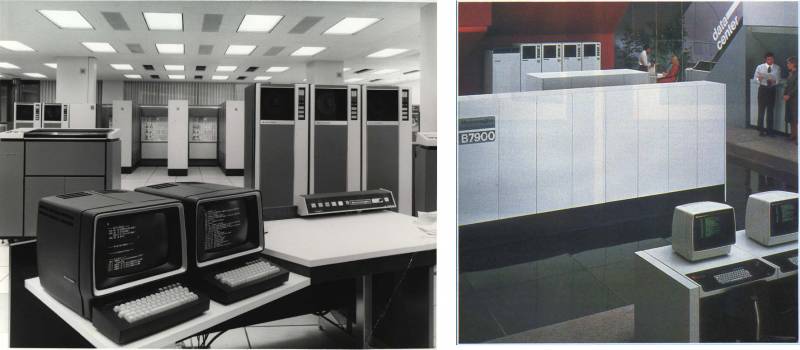

تم بناء الخط الكامل لمجموعة Burroughs Large Systems Group على بنية B5000 واحدة. كانت تسميات الآلات باهظة للغاية. تشير الأرقام الثلاثة الأخيرة إلى توليد الآلات ، والأول - الرقم التسلسلي من حيث الطاقة في التوليد.

وهكذا ، كان لدينا سلسلة 000 متوفرة (الممثل الوحيد هو سلف B5000) ، ثم لم يتم استخدام الأرقام من 100 إلى 400 (ذهبوا إلى الأنظمة المتوسطة والأنظمة الصغيرة) ، وحصلت السلسلة التالية على مؤشر 500. كان يحتوي على ثلاثة أجهزة كمبيوتر ، مقسومة على الطاقة - أبسط (B5500) ، أكثر تعقيدًا (B6500) ، ومن الناحية النظرية ، أقوى (B8500).

ومع ذلك ، فإن B6500 قد توقفت بالفعل ، ونتيجة لذلك ، كانت السلسلة عالقة في الطراز الأصغر. تم أيضًا حذف الرقم 600 التالي (حتى لا يتم الخلط بينه وبين CDC) ، وهكذا ظهر خط B5700 و B6700 و B7700.

اختلفوا في حجم الذاكرة وعدد المعالجات والتفاصيل المعمارية الأخرى غير الرئيسية. أخيرًا ، كان السطر الأخير هو السلسلة 800 من طرازين (B6800 و B7800) والموديل 900 من ثلاثة (B5900 و B6900 و B7900).

يتم إعادة إدخال جميع التعليمات البرمجية المكتوبة للأنظمة الكبيرة خارج الصندوق ، ولا يتعين على مبرمج النظام بذل أي جهود إضافية لهذا الغرض. لتوضيح الأمر ببساطة ، قام المبرمج ببساطة بكتابة الكود ، ولم يفكر على الإطلاق في أنه يمكن أن يعمل في وضع متعدد المستخدمين ، فقد سيطر النظام عليه.

لم يكن هناك مُجمِّع ، كانت لغة النظام مجموعة شاملة من ALGOL - لغة ESPOL (لغة توجيه مشكلة الأنظمة التنفيذية) ، حيث تمت كتابة نواة نظام التشغيل (MCP ، برنامج التحكم الرئيسي) وجميع برامج النظام.

تم استبدالها بـ NEWP (لغة البرمجة التنفيذية الجديدة) الأكثر تقدمًا في السلسلة 700. تم تطوير امتدادين آخرين للعمل بكفاءة مع البيانات - DCALGOL (مراسلات البيانات ALGOL) و DMALGOL (إدارة البيانات ALGOL) ، وظهرت لغة سطر أوامر منفصلة WFL (لغة تدفق العمل) لإدارة MCP الفعالة.

تمت كتابة مترجمي Burroughs COBOL و Burroughs FORTRAN أيضًا بلغة ALGOL وتم تحسينها بعناية لمراعاة جميع الفروق الدقيقة في البنية ، لذلك كانت إصدارات الأنظمة الكبيرة من هذه اللغات هي الأسرع في السوق.

كان عمق البت لماكينات Burroughs الكبيرة تقليديًا 48 بت (+3 بتات للعلامة). تتألف البرامج من كيانات خاصة - مقاطع لفظية من 8 بتات ، والتي يمكن أن تكون استدعاء لاسم أو قيمة أو تشكل عامل تشغيل ، يتراوح طوله من 1 إلى 12 مقطعًا لفظيًا (كان هذا ابتكارًا مهمًا لسلسلة 500 ، يستخدم كلاسيك B5000 تعليمات ثابتة بطول 12 بت).

تحتوي لغة ESPOL نفسها على أقل من 200 عبارة ، وكلها تتلاءم مع مقاطع 8 بت (بما في ذلك عوامل تحرير الخطوط القوية وما شابه ذلك ، بدونها كان هناك 120 تعليمات فقط). إذا قمنا بإزالة المشغلين المحجوزين لنظام التشغيل ، مثل MVST و HALT ، فإن المجموعة المستخدمة بشكل شائع من قبل المبرمجين على مستوى المستخدم ستكون أقل من 100. يمكن أن تحتوي بعض المشغلين (مثل Name Call و Value Call) على أزواج عناوين صريحة ، والبعض الآخر يستخدم كومة متفرعة متقدمة.

لم يكن لدى Burroughs سجلات متاحة للمبرمج (بالنسبة للجهاز ، تم تفسير الجزء العلوي من المكدس والتالي على أنه زوج من المسجلات) ، على التوالي ، لم تكن هناك حاجة للمشغلين للعمل معهم ، ولاحقات / بادئات مختلفة لم تكن هناك حاجة أيضًا للإشارة إلى خيارات إجراء العمليات بين السجلات ، حيث تم تطبيق جميع العمليات في الجزء العلوي من المكدس. هذا جعل الكود كثيفًا ومضغوطًا للغاية. كان العديد من المشغلين متعددي الأشكال وغيروا عملهم وفقًا لأنواع البيانات التي تم تحديدها بواسطة العلامات.

على سبيل المثال ، في مجموعة تعليمات الأنظمة الكبيرة ، يوجد عبارة ADD واحدة فقط. يحتوي المجمع الحديث النموذجي على عدة عوامل إضافة لكل نوع بيانات ، مثل add.i و add.f و add.d و add.l للأعداد الصحيحة والعوامات والمضاعفات والطويلات. في بوروز ، تميز العمارة فقط بين الأرقام الدقيقة الفردية والمزدوجة - الأعداد الصحيحة هي ببساطة حقيقية مع الأس صفر. إذا كان أحد المعاملين أو كلاهما يحتوي على علامة 2 ، فسيتم إجراء إضافة مزدوجة الدقة ، وإلا فإن العلامة 0 تشير إلى دقة واحدة. هذا يعني أنه لا يمكن أن تكون التعليمات البرمجية والبيانات غير متوافقة أبدًا.

يتم تنفيذ العمل مع المكدس في Burroughs بشكل جميل للغاية ، ولن نحمل القراء بالتفاصيل ، فقط خذ كلمتنا لذلك.

نلاحظ فقط أن العمليات الحسابية استغرقت مقطعًا واحدًا ، وأن عمليات المكدس (NAMC و VALC) استغرقت فرعين ، واستغرقت الفروع الثابتة (BRUN و BRFL و BRTR) ثلاثة ، بينما استغرقت العمليات الحرفية الطويلة (على سبيل المثال ، LT48) خمسة. نتيجة لذلك ، كان الرمز أكثر كثافة (بشكل أكثر دقة ، كان يحتوي على إنتروبيا أكثر) منه في بنية RISC الحديثة. تؤدي زيادة الكثافة إلى تقليل ذاكرة التخزين المؤقت للتعليمات وبالتالي تحسين الأداء.

من بنية النظام ، نلاحظ أن SMP - متعدد المعالجات المتماثل حتى 4 معالجات (هذا موجود في سلسلة 500 ، بدءًا من السلسلة 800 ، تم استبدال SMP بـ NUMA - الوصول إلى الذاكرة غير المنتظم).

كان بوروز بشكل عام روادًا في استخدام معالجات متعددة متصلة بواسطة ناقل عالي السرعة. يمكن أن يحتوي خط B7000 على ما يصل إلى ثمانية معالجات ، بشرط أن يكون واحد منها على الأقل وحدة إدخال / إخراج. كان من المفترض أن يكون للطراز B8500 16 ولكن تم إلغاؤه في النهاية.

على عكس Seymour Cray (و Lebedev و Melnikov) ، طور مهندسو Burroughs أفكارًا للهندسة المعمارية المتوازية على نطاق واسع - ربط العديد من المعالجات المتوازية الضعيفة نسبيًا بذاكرة مشتركة ، بدلاً من استخدام ناقل واحد فائق القوة.

كما هو مبين تاريخ انتهى هذا النهج ليكون الأفضل.

بالإضافة إلى ذلك ، كانت الأنظمة الكبيرة هي أول ماكينات مكدس في السوق ، وشكلت أفكارها فيما بعد أساس اللغة الرابعة وأجهزة الكمبيوتر HP 3000. كومة ساجوارو (هذا هو مثل هذا الصبار ، لذلك يسمون كومة مع الفروع). تم تخزين جميع البيانات على المكدس ، باستثناء المصفوفات (التي يمكن أن تتضمن كلاً من السلاسل والكائنات) ، تم تخصيص الصفحات لها في الذاكرة الافتراضية (أول تطبيق تجاري لهذه التقنية ، قبل S / 360).

هناك جانب آخر معروف جيدًا لهندسة الأنظمة الكبيرة وهو استخدام العلامات. ظهر هذا المفهوم في الأصل في B5000 من أجل زيادة الأمان (حيث فصلت العلامة ببساطة الرمز والبيانات ، مثل NX bit الحديث) ، بدءًا من السلسلة 500 ، تم توسيع دور العلامات بشكل كبير. تم تخصيص 3 بت بدلاً من 1 لها ، لذلك كان إجمالي خيارات العلامات 8 المتاحة. بعضها: SCW (برنامج التحكم في كلمة) ، RCW (كلمة التحكم في الإرجاع) ، PCW (كلمة التحكم في البرنامج) وما إلى ذلك. يكمن جمال الفكرة في أن البتة 48 كانت للقراءة فقط ، لذا فإن العلامات الفردية تشير إلى كلمات التحكم التي لا يمكن للمستخدم تغييرها.

المكدس جيد جدًا ، ولكن كيف تعمل مع الأشياء التي لا تتناسب معها بسبب بنيتها ، على سبيل المثال ، السلاسل؟ بعد كل شيء ، نحن بحاجة إلى دعم الأجهزة للعمل مع المصفوفات.

بكل بساطة ، تستخدم الأنظمة الكبيرة واصفات لهذا الغرض. تصف الواصفات ، كما يوحي الاسم ، مناطق تخزين الهياكل ، بالإضافة إلى طلبات الإدخال / الإخراج والنتائج. يحتوي كل واصف على حقل يشير إلى نوعه وعنوانه وطوله وما إذا كانت البيانات مخزنة في المخزن أم لا. بطبيعة الحال ، يتم تمييزها بعلامتها الخاصة. إن بنية واصفات بوروز مثيرة للاهتمام أيضًا ، لكننا لن نخوض في التفاصيل هنا ، نلاحظ فقط أن الذاكرة الافتراضية تم تنفيذها من خلالها.

يتمثل الاختلاف بين Burroughs ومعظم البنى الأخرى في أنها تستخدم ذاكرة افتراضية مقسمة إلى صفحات ، مما يعني أن الصفحات مقسمة إلى أجزاء ذات حجم ثابت ، بغض النظر عن بنية المعلومات الموجودة فيها. تعمل الذاكرة الظاهرية B5000 مع مقاطع بأحجام مختلفة موصوفة بواسطة الواصفات.

في ALGOL ، تكون حدود المصفوفة ديناميكية تمامًا (بهذا المعنى ، يكون Pascal بمصفوفاته الثابتة أكثر بدائية ، على الرغم من أنه تم إصلاحه في إصدار Burroughs Pascal!) ، وفي الأنظمة الكبيرة ، لا يتم تخصيص المصفوفة يدويًا عند إعلانها ، ولكن تلقائيًا عند الوصول إليه.

نتيجة لذلك ، لم تعد هناك حاجة لاستدعاءات نظام تخصيص الذاكرة منخفضة المستوى ، مثل malloc الأسطوري في C. هذا يزيل طبقة ضخمة من جميع أنواع اللقطات الذاتية التي تشتهر C بها ، ويحفظ مبرمج النظام من مجموعة من الروتين المعقد والكئيب. في الواقع ، الأنظمة الكبيرة هي آلات تدعم جمع القمامة على غرار جافا ، وفي الأجهزة!

ومن المفارقات ، أن العديد من مستخدمي Burroughs ، الذين تحولوا إليها في السبعينيات والثمانينيات ونقلوا برامجهم (التي تبدو صحيحة!) من لغة C ، وجدوا فيها الكثير من الأخطاء المتعلقة بتجاوزات المخزن المؤقت.

تم حل مشكلة القيود المادية على طول الواصف ، والتي لم تسمح بمعالجة أكثر من 1 ميغا بايت من الذاكرة مباشرة ، بأناقة في أواخر السبعينيات مع ظهور آلية ASD (Advanced Segment Descriptors) ، والتي جعلت من الممكن تخصيص تيرابايت من ذاكرة الوصول العشوائي (في أجهزة الكمبيوتر الشخصية ، ظهر هذا فقط في منتصف 1970s - X).

بالإضافة إلى ذلك ، ما يسمى ب. يمكن استخدام المقاطعات p-bit ، مما يعني أنه تم تخصيص كتلة من الذاكرة الافتراضية ، في Burroughs لتحليل الأداء. على سبيل المثال ، بهذه الطريقة يمكنك ملاحظة أن الإجراء الذي يخصص مصفوفة يتم استدعاؤه باستمرار. يؤدي الوصول إلى الذاكرة الافتراضية إلى تقليل الأداء بشكل كبير ، ولهذا السبب تبدأ أجهزة الكمبيوتر الحديثة في العمل بشكل أسرع إذا قمت بتوصيل شريحة ذاكرة وصول عشوائي أخرى.

في آلات بوروز ، سمح لنا تحليل المقاطعات p-bit بالعثور على مشكلة نظامية في البرنامج وتحقيق توازن أفضل للحمل ، وهو أمر مهم بالنسبة للإطارات الرئيسية التي تعمل على مدار الساعة طوال أيام الأسبوع. في حالة الآلات الكبيرة ، تحول توفير بضع دقائق من الوقت يوميًا إلى زيادة نهائية جيدة في الإنتاجية.

أخيرًا ، كانت العلامات ، مثل العلامات ، مسؤولة عن زيادة كبيرة في أمان الكود. واحدة من أفضل الأدوات التي يجب على المخترق اختراقها لأنظمة التشغيل الحديثة هي تجاوز سعة المخزن المؤقت الكلاسيكي. تستخدم لغة C ، على وجه الخصوص ، الطريقة الأكثر بدائية والمعرضة للخطأ لتمييز نهاية السطور ، باستخدام البايت الفارغ كإشارة نهاية الخط في دفق البيانات نفسه (بشكل عام ، يميز هذا الإهمال العديد من الأشياء التي تم إنشاؤها يمكن القول ، بأسلوب أكاديمي ، أي الأشخاص الأذكياء الذين ليس لديهم مع ذلك مؤهلات خاصة في مجال التنمية).

في بوروز ، يتم تنفيذ المؤشرات على أنها inodes. أثناء الفهرسة ، يتم فحصها بواسطة الأجهزة عند كل زيادة / إنقاص لتجنب تجاوزات حدود الكتلة. أثناء أي قراءة أو نسخ ، يتم التحكم في كل من كتل المصدر والهدف بواسطة واصفات للقراءة فقط من أجل الحفاظ على تكامل البيانات.

ونتيجة لذلك ، تصبح فئة كبيرة من الهجمات مستحيلة من حيث المبدأ ، ويمكن اكتشاف العديد من الأخطاء في البرامج حتى في مرحلة التجميع.

لا عجب أن يكون بوروز محبوبًا جدًا من قبل الجامعات. في الستينيات والثمانينيات من القرن الماضي ، عمل المبرمجون المؤهلون ، كقاعدة عامة ، في الشركات الكبيرة ، وكتب العلماء برامج لأنفسهم ، ونتيجة لذلك ، جعلت الأنظمة الكبيرة عملهم أسهل بشكل كبير ، مما جعل من المستحيل إفساد أي برنامج بشكل أساسي.

لقد أثر بوروز على عدد كبير من التقنيات.

كما قلنا ، فإن خط HP 3000 ، وآلاتهم الحاسبة الأسطورية التي لا تزال مستخدمة حتى اليوم ، مستوحاة من مكدس الأنظمة الكبيرة. حملت خوادم Tandem Computers التي تتحمل الأخطاء أيضًا بصمة هذه التحفة الهندسية. بالإضافة إلى Forth ، أثرت أفكار Burroughs بشكل كبير على Smalltalk ، والد جميع OOP ، وبالطبع هندسة آلة JAVA الافتراضية.

لماذا ماتت هذه الآلات العظيمة؟

حسنًا ، أولاً ، لم يختفوا على الفور ، فقد استمرت بنية واصف العلامات الواقعية الكلاسيكية Burroughs باستمرار في خط UNISYS الرئيسي حتى عام 2010 ، وبعد ذلك فقط خسرت الأرض أمام الخوادم الموجودة على Intel Xeon المبتذلة (والتي حتى IBM يصعب منافستها بشدة. مع). حدث النزوح لسبب عادي واحد ، وهو قتل جميع السيارات الغريبة الأخرى في الثمانينيات.

في التسعينيات ، تم ضخ المعالجات ذات الأغراض العامة مثل DEC Alpha و Intel Pentium Pro إلى مثل هذا الأداء الهائل بحيث أصبح الكثير من الحيل المعمارية المعقدة غير ضرورية. تغلب SPARCserver-1990E على زوج من SuperSPARC-II بسرعة 1000 ميجاهرتز على Elbrus من جميع الخيارات مثل سلحفاة إلهية.

السبب الثاني لانخفاض Burroughs هو نفس المشاكل التي كادت أن تقضي على شركة Apple في الثمانينيات ، والتي تفاقمت بسبب حجم الأعمال التجارية الكبيرة. كانت أجهزتهم معقدة للغاية لدرجة أنها كانت باهظة الثمن وتستغرق وقتًا طويلاً للتطوير ، لذلك قاموا بشكل أساسي بصنع نسخ محسنة قليلاً من نفس البنية طوال السبعينيات. بمجرد أن حاول بوروز الانتقال إلى مكان آخر (كما في حالة B1980 أو B1970) ، بدأ المشروع في الانزلاق ، وامتصاص الأموال بسرعة الثقب الأسود ، وتم إلغاؤه في النهاية (مثل Apple III الفاشلين وليزا) .

يعني مقياس الحاسوب المركزي أن بوروز باع أجهزة الكمبيوتر بملايين الدولارات مع صيانة باهظة الثمن إلى حد الجنون. على سبيل المثال ، كان من المفترض أن يشتمل الطراز B8500 على 16 معالجًا ، لكن التكلفة التقديرية للتكوين حتى مع ثلاثة منها كانت أكثر من 14 مليون دولار ، وبالتالي تم إنهاء عقد توريدها.

بالإضافة إلى التكلفة الهائلة للآلات نفسها ، تطلبت الحواسيب الرئيسية القديمة للشركة مبلغًا ضخمًا من المال للحصول على الدعم. الحزمة السنوية للصيانة والخدمة وجميع التراخيص لجميع البرامج ، في حالة الطراز B7800 المتطور ، تكلف حوالي مليون دولار سنويًا ، ولا يمكن للجميع تحمل مثل هذه الرفاهية!

أتساءل عما إذا كان رجال النفط السوفييت قد اشتروا خدمة كاملة أم أنهم أصلحوا بوروزهم بأنفسهم بكلمة قوية ومطرقة ثقيلة؟

لذلك كان عمل Burroughs دائمًا يعرج ، ويفتقر إلى حجم وقوة IBM. لم يتمكنوا من صنع سيارات رخيصة بسبب تعقيد التطوير ، ولم يكن مشترو السيارات باهظة الثمن ، نظرًا للمعركة النشطة مع المنافسين ، كافيين لزيادة الأرباح وفرصة استثمار أموال إضافية في التطوير وخفض الأسعار ، مما يجعل السيارات أكثر تنافسية.

عانى Sperry UNIVAC من نفس المشاكل ، وفي نهاية المطاف في عام 1986 اندمجت الشركتان للبقاء على قيد الحياة لتشكيل UNISYS ، والتي كانت تنتج الحواسيب المركزية منذ ذلك الحين.

بالإضافة إلى البنى المذكورة ، استخدم Burtsev بالفعل تجربة 5E26 و 5E92b من حيث التحكم في أخطاء الأجهزة. كان كلا الجهازين قادرين على اكتشاف الأجهزة وتصحيح أي أخطاء ذات بت واحد ، وفي مشروع Elbrus تم نقل هذا المبدأ إلى آفاق جديدة.

لذلك ، نحن في انتظار الإجابة على السؤال الأكثر روعة - هل كان Elbrus El Burrows؟

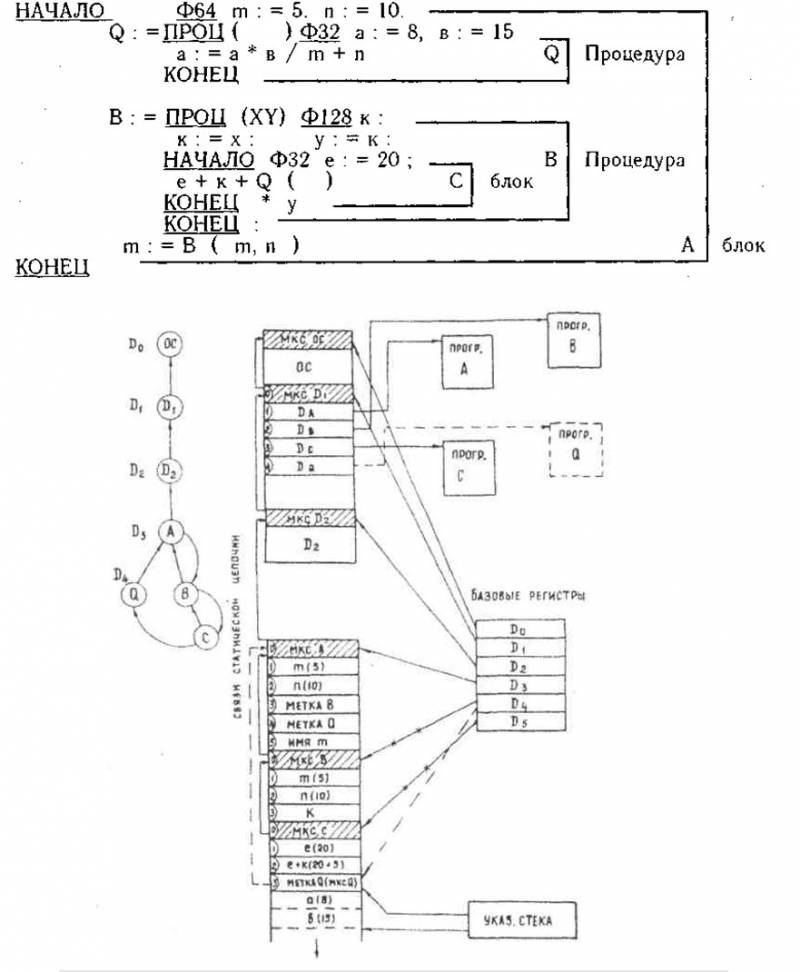

كما نتذكر ، تخلت Ailif عن نموذج von Neumann الكلاسيكي ، الآلة كمخزن خطي للتعليمات والبيانات. كانت كومة ساجوارو في بوروز عبارة عن بنية شجرية تعكس تنفيذ الكود المتوازي والتسلسل الهرمي للعمليات في بيئة متعددة البرامج متعددة المستخدمين. لاحظ ، بالمناسبة ، أن ALGOL ، بهيكلها الهرمي للكتل ، تتناسب تمامًا مع المكدس ، وهذا هو السبب في أن تنفيذها في الأنظمة الكبيرة كان ناجحًا للغاية.

تم الترويج لفلسفة التصميم المتكامل هذه بشكل غير تافه من قبل مهندسي نظام Elbrus ، الذين رفعوها إلى مستوى جديد. على وجه الخصوص ، بدلاً من العديد من اللغات المتخصصة ، قامت مجموعة من المطورين من ITMiVT بإنشاء واحد عالمي ، مثل Algol-like El-76.

لم تنته المستجدات المعمارية عند هذا الحد.

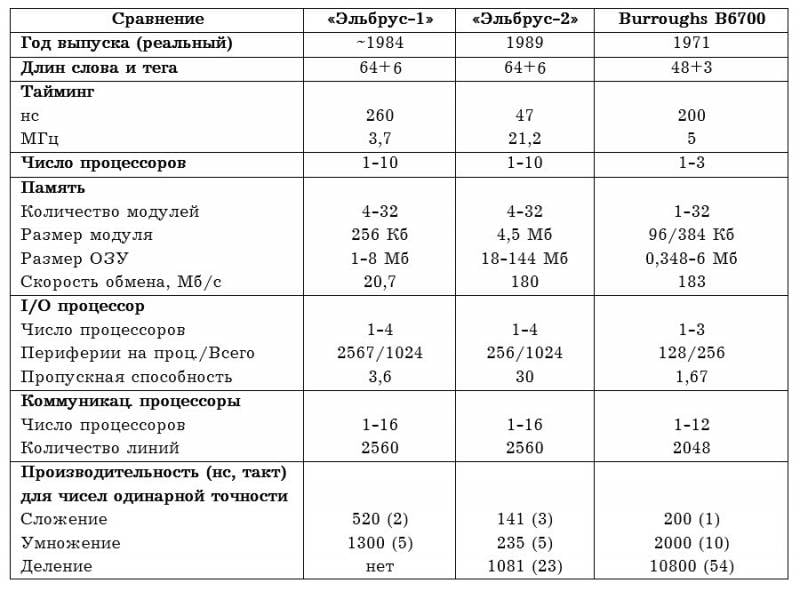

تم تقديم مقارنة مباشرة بين الأجهزة في الجدول أدناه ، حيث يبدو الطراز B6700 القديم ككل جيدًا على خلفية جهاز كمبيوتر أصغر من 17 عامًا.

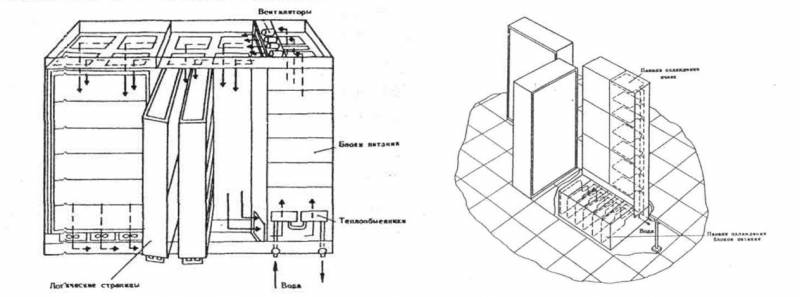

من المثير للاهتمام - على عكس B6700 ، كان Elbrus ضخمًا بشكل رهيب.

النسخة الأولى احتلت 300 متر مربع. م في معالج واحد و 1،270 قدم مربع. م في تكوين 10 معالجات ، والثاني - على التوالي 420 و 2 قدم مربع لا يصدق. م ، وبالتالي أخذ أمجاد أكبر كمبيوتر في التاريخ من IBM AN / FSQ-260 Project SAGE نفسه ، والذي ، كونه مصباحًا ، احتل 7،1 مترًا مربعًا. م.

تعتمد وحدة المعالجة المركزية في كلا الجهازين على بنية مكدس CISC مع تدوين بولندي عكسي. يتكون رمز البرنامج المترجم من مجموعة من المقاطع. عادةً ما يتوافق الجزء مع إجراء أو كتلة واحدة في البرنامج. عند بدء تنفيذ البرنامج ، يتم تخصيص موقعين للذاكرة: أحدهما للمكدس والآخر لقاموس المقطع ، والذي يستخدم للإشارة إلى مقاطع برنامج متعددة في ذاكرة الوصول العشوائي. يتم تخصيص مناطق الذاكرة لمقاطع ومصفوفات التعليمات البرمجية بواسطة نظام التشغيل عند الطلب.

تكون الواصفات في كلا الجهازين مسؤولة عن إعادة إدخال الكود عن طريق تنظيم مشاركة الذاكرة تلقائيًا بين تنفيذ سلاسل الرسائل. يتم فصل الكود والبيانات بشكل صارم عن طريق العلامات ، تسمح لك الواصفات بتشغيل كود متطابق على مجموعات بيانات مختلفة لمستخدمين مختلفين ، مع ضمان حمايتهم.

يستخدم كلا الجهازين أيضًا سجلات متطابقة ذات أغراض خاصة (على سبيل المثال ، لكل جهاز سجلات قاعدة المكدس ، وحد المكدس ، وسجلات أعلى المكدس) وتعليمات إدارة المكدس.

لدى Burroughs و Elbrus فلسفة متشابهة للغاية ، لكنهما يختلفان بشكل كبير في تصميم المعالج نفسه.

المعالج B6700 يتكون من 48-bit adder ، ووحدة معالجة العناوين ، وسبعة وحدات تحكم (برنامج ، حسابي ، سلسلة ، ضبط المكدس ، مقاطعة ، نقل ، وذاكرة) ومجموعة من السجلات. يتضمن الأخير 4 سجلات بيانات 51 بت (عنصرين من عناصر المكدس العلوية ، القيمة الحالية ، القيمة المتوسطة) و 48 سجل تعليمات 20 بت (32 سجل عرض مسؤول عن تخزين نقاط الدخول لإجراءات التنفيذ حاليًا ، و 8 سجلات أساسية لكل منها). العناوين وسجلات الفهرس).

كان الشيء الأكثر إثارة للاهتمام في المعالج هو كتلة صعبة للغاية ، ما يسمى ب. وحدات التحكم في عائلة من العمليات (بحجم 10 قطع) ، والتي ، من الكتل الوظيفية المتاحة ، قامت ببناء خط أنابيب حسابي لكل أمر. هذا سمح بتقليل تكلفة الترانزستورات بشكل كبير.

تقوم وحدة التحكم بتمرير التعليمات التي تم فك شفرتها إلى كلمة تعليمات البرنامج الحالي وتختار وحدة تحكم عائلة المشغل المناسبة. الميزة الرئيسية هي أن التعليمات يتم تنفيذها بشكل صارم بالتتابع بالترتيب الذي يمليه المترجم. لا يمكن أن تتداخل التعليمات الحسابية نظرًا لوجود معلّق واحد فقط في وحدة المعالجة المركزية.

كان هذا هو الاختلاف الرئيسي بين معالج Elbrus. ضرب بابيان بفخر على صدره بقبضته وأعلن "أول سوبرسكالار في العالم في إلبروس" (والذي لم يكن له أي علاقة بالتطوير على الإطلاق) ، ولكن عمليًا درس بورتسيف بعناية بنية مركز السيطرة على الأمراض 6600 العظيم من أجل تعلم أسرار التفاعل بين مجموعات الكتل الوظيفية في ناقلات متوازية.

من CDC 6600 ، اقترض Elbrus بنية الكتل الوظيفية المتعددة (10 في المجموع): adder ، المضاعف ، الحاجز ، الكتلة المنطقية ، كتلة تحويل تشفير BCD ، كتلة استدعاء المعامل ، كتلة كتابة المعامل ، كتلة معالجة السلسلة ، كتلة تنفيذ الروتين الفرعي والفهرسة الكتلة.

هناك بعض التداخل الوظيفي بين هذه الكتل ووحدات التحكم B6700 ، ولكن هناك أيضًا اختلافات مهمة ، على سبيل المثال ، الحساب في Elbrus يحتوي على 4 مجموعات مستقلة بدلاً من واحدة.

تم بالفعل استخدام العديد من وحدات ALU في أجهزة أخرى ، ولكن لم يتم استخدامها في العالم - على معالج مكدس. بطبيعة الحال ، لم يتم ذلك بسبب الغباء الكبير للمطورين الغربيين. المكدس ، بحكم التعريف ، يفترض صفر عنونة - يجب أن تكون جميع المعاملات الضرورية في الأعلى. من الواضح أنه في حالة عدم وجود عناوين تقليدية ، يمكن لعملية واحدة فقط في كل دورة معالجة الجزء العلوي بشكل صحيح - وهذا يستبعد بشكل أساسي تشغيل الكتل المتوازية.

كان على مجموعة بورتسيف أن تنحرف بشكل رهيب من أجل الالتفاف على هذا القيد.

في الواقع ، لم يعد المعالج المكدس B6700 في إصدار Elbrus معالج مكدس على الإطلاق! لا تحدث المعجزات ولا يتزاوج القنفذ مع الثعبان ، لذلك كان لابد من جعل العمارة الداخلية ، غير المرئية للمبرمج ، بمثابة سجل كلاسيكي. تستقبل وحدة التحكم الأمر وتفك تشفيره كالمعتاد ، ثم تقوم بتحويله إلى تنسيق التسجيل الداخلي. فسر B6700 عنصرين فقط من العناصر العلوية للمكدس كسجلات داخلية ، Elbrus - 2 عنصرًا! في الواقع ، لم يتبق سوى اسم واحد من المكدس.

بطبيعة الحال ، سيكون هذا عديم الفائدة تمامًا إذا لم تتمكن CU من تحميل جميع الأجهزة الوظيفية بشكل متوازٍ. هذه هي الطريقة التي تم بها تطوير آلية تنفيذ المضاربة ، وهي أيضًا أصلية تمامًا.

يمكن تمرير تعليمات Elbrus إلى كتل الوظائف قبل توفر جميع المعاملات المطلوبة ، وبمجرد تحميلها سينتظرون البيانات. في الواقع ، يحدث التنفيذ وفقًا لمبدأ بنية تدفق البيانات ، ويعتمد الترتيب الدقيق للتنفيذ على الترتيب الذي تصبح به المعاملات متاحة.

ماذا حققوا في النهاية؟

حسنًا ، رد فعل المبرمج الحديث على مثل هذه القرارات الجامحة واضح:

من الناحية النظرية ، بدأ مطورو آلات العلامات النقية من حقيقة أنه في منتصف السبعينيات لم تكن هناك معماريات ومجمعات قادرة على الأقل على بعض موازاة الكود التلقائي ، ونتيجة لذلك ، لا يمكن تحميل معظم الأنظمة متعددة المعالجات بكفاءة بشكل كامل ، ووحدات الإعدام في كثير من الأحيان عاطلة عن العمل. كان السبيل للخروج من هذا المأزق هو العمارة الفائقة أو آلات VLIW سيئة السمعة ، لكنها كانت لا تزال بعيدة (على الرغم من أن أول معالج فائق السكالار تم استخدامه بواسطة نفس Cray في CDC1970 في عام 6600 ، لم تكن هناك رائحة الإنتاج الضخم هنا حتى الآن. ). وهكذا ولدت الفكرة لتسهيل عمل المبرمج عن طريق نقل العمارة إلى لغة جافا. ومع ذلك ، تجدر الإشارة إلى أنه ليس من السهل إنشاء مقياس فائق جيد على بنية مكدس - فمن الأسهل بكثير إنشاء أنظمة تعليمات RISC. دعونا نرى ما هو نوع superscalar الموجود في Elbrus-1965: "يمكن أن يختلف معدل معالجة الأوامر في جهاز التحكم من أمرين لدورة واحدة إلى أمر واحد لمدة 2 دورات. تتم معالجة مجموعات الأوامر الأكثر شيوعًا بأقصى معدل: اقرأ القيمة والأمر الحسابي ؛ عنوان التحميل واتخاذ عنصر الصفيف ؛ تنزيل العنوان وكتابته ".

В результате мы имеем, то, что имеем – суперскаляр на две инструкции за такт, причем примитивнейшие инструкции. Гордиться тут нечем, хорошо хоть чтение данных умеют на арифметику накладывать (и то при попадании в кэш).

من حيث المبدأ ، هزم الاتحاد السوفياتي نفسه بهذا المعنى ، وآلات بوروز ، كما ذكرنا سابقًا ، لم تستغني عن مثل هذه الرتوش ليس بسبب غباء المهندسين المعماريين. لقد أرادوا القيام بهندسة معمارية مكدسة خالصة وفعلوها بشكل صحيح.

في Elbrus ، بقي اسم واحد من البساطة الأنيقة للمكدس ، بينما أصبحت الآلة ترتيبًا من حيث الحجم أغلى ثمناً وأكثر تعقيدًا (ما الجحيم لتصحيح معالج Elbrus ، سيخبرنا الشخص الذي فعل هذا لاحقًا) ، ولكن في الأداء ، لم تفز حقًا - تلقت مزيجًا من أوجه القصور في كلا الفئتين من الآلات.

بشكل عام ، هذا هو الحال عندما يكون من الأفضل سرقة الفكرة كما هي ، دون محاولة إضفاء الطابع السوفيتي عليها ، أي توسيعها وتعميقها.

ماذا كان هناك عن المصفوفات؟

وضع بورتسيف 5 كوبيك هنا أيضًا.

في Burroughs B6700 ، يتم الوصول إلى جميع عناصر المصفوفة بشكل غير مباشر ، عن طريق الفهرسة من خلال واصف الصفيف. هذا يأخذ دورة إضافية. في Elbrus ، قرروا إزالة هذه الدورة وإضافة كتلة أجهزة للجلب المسبق لعناصر المصفوفة إلى ذاكرة التخزين المؤقت المحلية. تحتوي كتلة الفهرس على ذاكرة ارتباطية ، تخزن عنوان العنصر الحالي إلى جانب الخطوة في الذاكرة.

نتيجة لذلك ، فإن المقبض مطلوب فقط لسحب العنصر الأول من المصفوفة ؛ يمكن الاتصال بأي شخص آخر مباشرة. يمكن للذاكرة الترابطية تخزين معلومات حول ستة مصفوفات ، ويستغرق حساب عنوان عنصر في حلقة دورة واحدة فقط ، ويمكن استخراج عناصر المصفوفة حتى 5 تكرارات للحلقة مسبقًا.

مع هذا الابتكار ، حقق المطورون تسريعًا كبيرًا لعمليات المتجهات في Elbrus مقارنة بالطراز B6700 ، الذي تم تصميمه كآلة قياسية بحتة.

خضعت بنية الذاكرة أيضًا لتغييرات كبيرة.

لم يكن لدى B6700 ذاكرة تخزين مؤقت ، فقط مجموعة محلية من سجلات الأغراض الخاصة. في Elbrus ، تتكون ذاكرة التخزين المؤقت من أربعة أقسام منفصلة: مخزن تعليمات (512 كلمة) لتخزين التعليمات التي ينفذها البرنامج ، ومخزن تخزين مؤقت (256 كلمة) لتخزين الجزء الأكثر نشاطًا (أعلى) من المكدس ، والذي يتم تخزينه بطريقة أخرى في الذاكرة الرئيسية مخزن مؤقت للصفيف (256 كلمة) لتخزين عناصر المصفوفة التي تتم معالجتها في دورات ؛ الذاكرة الترابطية للبيانات العالمية (1 كلمة) للبيانات غير تلك المخزنة في المخازن المؤقتة الأخرى. يتضمن ذلك المتغيرات العامة للبرنامج ، والمقابض ، والبيانات المحلية للإجراء التي لا تتناسب مع المخزن المؤقت للمكدس.

أتاح تنظيم ذاكرة التخزين المؤقت هذا إمكانية تضمين عدد كبير نسبيًا من المعالجات في تكوين ذاكرة مشتركة بشكل فعال.

ما هي مشكلة شد ذاكرة التخزين المؤقت في نظام متعدد المعالجات؟

الحقيقة هي أن كل معالج يمكن أن يكون لديه نسخته المحلية من البيانات ، ولكن إذا أردنا إجبار المعالجات على معالجة مهمة واحدة على التوازي ، فعلينا التأكد من أن محتويات ذاكرات التخزين المؤقت متطابقة.

يسمى هذا الفحص بالحفاظ على تماسك ذاكرة التخزين المؤقت ويتطلب العديد من عمليات الوصول إلى ذاكرة الوصول العشوائي ، مما يؤدي إلى إبطاء النظام بشكل رهيب ويقتل الفكرة بأكملها. هذا هو السبب في أن عدد المعالجات في بنية SMP - تعدد المعالجات المتماثل ، نادراً ما يتجاوز 4 قطع (حتى الآن 4 هو الحد الأقصى الكلاسيكي لعدد المقابس في اللوحة الأم للخادم).

استخدم الإطار الرئيسي ثنائي المعالج IBM 3033 (1978) تصميمًا بسيطًا للتخزين يتم فيه تحديث البيانات في ذاكرة التخزين المؤقت على الفور في ذاكرة الوصول العشوائي.

استخدم IBM 3084 (1982 ، 4 معالجات) نظام تماسك أكثر تقدمًا حيث يمكن تأخير نقل البيانات إلى ذاكرة الوصول العشوائي حتى يتم الكتابة فوق إدخالات ذاكرة التخزين المؤقت أو حتى يصل معالج آخر إلى إدخالات البيانات المقابلة في الذاكرة الرئيسية.

هذا هو السبب في أن المعالج B3 المكون من 6700 معالجات يعمل بدون ذاكرة تخزين مؤقت - كانت معالجاته رائعة بالفعل.

تم الحفاظ على تماسك ذاكرة التخزين المؤقت في Elbrus باستخدام مفهوم القسم الحرج في البرنامج ، وهو مفهوم معروف جيدًا لمهندسي نظام التشغيل. تقوم أجزاء البرنامج التي تصل إلى الموارد (البيانات ، الملفات ، الأجهزة الطرفية) التي تشاركها عدة معالجات بإعداد إشارة خاصة في وقت الوصول ، مما يعني الدخول إلى القسم الحرج ، وبعد ذلك تم حظر المورد لجميع المعالجات الأخرى. بعد تركه ، تم فتح المورد مرة أخرى.

بالنظر إلى أن الأقسام الحرجة استأثرت (على الأقل وفقًا للمطور) بحوالي 1٪ من متوسط البرنامج ، فإن 99٪ من وقت مشاركة ذاكرة التخزين المؤقت لم تتحمل عبء الحفاظ على الاتساق. التعليمات الموجودة في المخزن المؤقت للإرشادات ، بحكم تعريفها ، ثابتة ، لذلك تظل نسخها في ذاكرة التخزين المؤقت المتعددة متطابقة. هذا هو أحد أسباب دعم Elbrus لما يصل إلى 10 معالجات.

بشكل عام ، تعتبر هندستها المعمارية مثالاً على الاستخدام المبكر جدًا لذاكرة التخزين المؤقت المجزأة ، وقد تم بالفعل تطبيق مبدأ مشابه (المخزن المؤقت للمكدس ، ومخزن التعليمات المؤقت ، ومخزن الذاكرة النقابي) في B7700 ، ولكنه ظهر في عام 1976 ، عندما تم تنفيذ معظم تم الانتهاء من العمل على إنشاء هندسة Elbrus.

وهكذا ، حصل Elbrus بجدارة على لقب أحد أنظمة الأغراض العامة الأولى في العالم مع ذاكرة مشتركة بواسطة 10 معالجات.

من الناحية الفنية (مع الأخذ في الاعتبار حقيقة أن Elbrus-2 كان يعمل بشكل طبيعي فقط في عام 1989) ، كان أول كمبيوتر عملاق تم إصداره من هذا النوع هو Sequent Balance 8000 مع 12 معالجًا وطنيًا لأشباه الموصلات NS32032 (1984 ؛ تم إصدار إصدار Balance 1986 مع 21000 معالجًا في عام 30 ) ، لكن الفكرة نفسها جاءت إلى مجموعة Burtsev بالتأكيد قبل عشر سنوات.

كان نموذج ذاكرة Elbrus فعالًا للغاية.

على سبيل المثال ، تنفيذ برنامج بسيط بأسلوب إضافة عدة أرقام مع إعادة التخصيص المطلوبة في حالة S / 360 من 620 وصول للذاكرة (إذا كان مكتوبًا في ALGOL) إلى 46 (إذا كان في المجمع) ، 396 و 54 في الحالة من BESM-6 و 23 فقط في "Elbrus".

مثل آلات Burroughs ، يستخدم Elbrus العلامات ، ولكن تم توسيع استخدامها عدة مرات.

في حرصهم على نقل أكبر قدر ممكن من التحكم إلى الأجهزة ، ضاعفت مجموعة Burtsev طول العلامة إلى 6 بتات. ونتيجة لذلك ، كان الجهاز قادرًا على التمييز بين معاملات الدقة النصفية / المفردة / المزدوجة ، والأعداد الصحيحة / الأرقام الحقيقية ، والكلمات الفارغة / الكاملة ، والتسميات (بما في ذلك الأشياء المتخصصة مثل "التسمية المميزة بدون كتلة المقاطعة الخارجية" و "التسمية بدون معلومات العنوان مسجل ") ، والإشارات ، وكلمات التحكم ، وغيرها.

كان أحد الأهداف الرئيسية لإنشاء الملصقات هو تبسيط البرمجة. إذا تمكنت كتل الوظائف من التمييز بين المعاملات الحقيقية والأرقام الصحيحة ، فيمكن تصميمها للتكيف مع العمليات الحسابية على أي منهما ، ولن تكون هناك حاجة إلى كتل عددية وحقيقية منفصلة.

في الواقع ، نفذ Elbrus الكتابة الديناميكية بمستوى مماثل لـ OOP الحديث ، وفي الأجهزة.

كان الغرض الآخر من العلامات هو اكتشاف الأخطاء ، مثل محاولة إجراء عملية حسابية على التعليمات ، ويمكن أيضًا استخدام العلامات لحماية الذاكرة ، وتقييد كتابة بيانات معينة ، وما إلى ذلك.

في مجال العلامات ، أخذ Elbrus أفكار الآلة الأساسية و B6700 إلى مستوى جديد من التطور.

كل هذا جعل من الممكن تحقيق ما لم يحققه مهندسو بوروز. كما نتذكر ، فقد احتاجوا إلى امتدادات ALGOL منفصلة لكتابة كود نظام التشغيل وإدارة النظام اللاحقة. تخلى مطورو "Elbrus" عن هذه الفكرة وابتكروا لغة عالمية واحدة كاملة "El-76" ، حيث يمكن كتابة كل شيء.

تتطلب كتابة نظام تشغيل كامل بلغة عالية المستوى (بما في ذلك الشفرة المسؤولة عن أدنى مستوى للأشياء الداخلية ، مثل تخصيص الذاكرة وتبديل العمليات) ، أجهزة خاصة عالية المستوى. على سبيل المثال ، تم تنفيذ تبديل العملية في Elbrus OS كسلسلة من مشغلي المهام الذين يقومون بتنفيذ إجراءات محددة جيدًا على سجلات الأجهزة الخاصة.

تصميم ذاكرة الوصول العشوائي في كلا الجهازين متشابه للغاية ، على الرغم من أن Elbrus (خاصة في الإصدار الثاني) يحتوي على ذاكرة أكبر بكثير.

ذاكرة الوصول العشوائي "Elbrus" منظمة بشكل هرمي ، قسم الذاكرة (خزانة واحدة) يتكون من 1 وحدات ، كل وحدة تتكون من 4 كتلة من 32 كلمة. التناوب ممكن على عدة مستويات: بين الأقسام ، بين الوحدات داخل القسم ، وداخل الوحدات الفردية. يمكن قراءة ما يصل إلى أربع كلمات من كل وحدة ذاكرة في دورة واحدة. الحد الأقصى لعرض النطاق الترددي للذاكرة هو 16 ميجابايت / ثانية ، على الرغم من أن الحد الأقصى لمعدل نقل البيانات مع كل معالج هو 450 ميجابايت / ثانية.

أنظمة إدارة الذاكرة في B6700 و Elbrus متشابهة جدًا بشكل عام. يتم تنظيم الذاكرة في مقاطع متغيرة الطول تمثل أقسامًا منطقية من البرنامج كما هو محدد بواسطة المترجم. وفقًا للتقسيم المنطقي للبرنامج ، يمكن أن يكون للقطاعات مستويات مختلفة من الحماية ويمكن مشاركتها بين العمليات.

في B6700 ، انتقلت المقاطع بين التخزين الرئيسي والافتراضي ككل. المصفوفات كانت الاستثناء. يمكن تخزينها في الذاكرة الرئيسية في مجموعات من 256 كلمة لكل منها ، مقيدة من كلا الجانبين عن طريق ربط الكلمات.

في Elbrus ، يتم التعامل مع مقاطع الكود بشكل مختلف عن شرائح البيانات والمصفوفات. تتم معالجة الكود بنفس الطريقة كما في B6700 ، ويتم تنظيم البيانات والمصفوفات في صفحات من 512 كلمة لكل منهما.

يعتبر نهج Elbrus أكثر كفاءة هنا ويسمح بتبديل أسرع.

بالإضافة إلى ذلك ، يستخدم Elbrus نوعًا أكثر حداثة من الذاكرة الافتراضية.

في أجهزة كمبيوتر بوروز ، كان العنوان يقتصر على 20 بتًا ، أو 220 كلمة ، وهو الحد الأقصى للذاكرة الفعلية في B6700 / 7700. تمت الإشارة إلى وجود مقاطع في الذاكرة الرئيسية بواسطة بت خاص في واصفها ، والذي ظل في ذاكرة الوصول العشوائي أثناء تنفيذ العملية. لم يكن هناك مفهوم لمساحة ذاكرة افتراضية حقيقية أكبر من الحجم الإجمالي للذاكرة الفعلية ؛ تحتوي الواصفات على عناوين مادية فقط.

استخدمت آلات Elbrus مخطط عنونة مشابه 20 بت لشرائح البرنامج ، ولكن تم استخدام معالجة 32 بت لقطاعات البيانات ومصفوفات الثوابت. وفر هذا مساحة ذاكرة افتراضية تبلغ 232 بايت (4 جيجابايت). تم نقل هذه المقاطع بين الذاكرة الظاهرية والمادية باستخدام آلية الترحيل التي تستخدم جداول الترحيل المخزنة في الكتلة الترابطية لذاكرة الترحيل للتحويل بين العناوين الظاهرية والمادية. تتكون العناوين الافتراضية من رقم صفحة وإزاحة داخل الصفحة. هذا في الواقع تطبيق حديث كامل للذاكرة الافتراضية ، كما هو الحال في أجهزة IBM.

إذن ما هو حكمنا؟

لم يكن Elbrus بالتأكيد استنساخًا كاملاً لـ Burroughs B6700 (وحتى B7700).

علاوة على ذلك ، لم يكن حتى استنساخه الأيديولوجي ، بل شقيقه ، لأن كلا من B6700 و Elbrus مستوحيان من نفس المصدر - عمل Ailif على الآلة الأساسية وأعمال جامعة مانشستر ، والسلف المشترك لـ B - كانت السلسلة الشهيرة B5000 عبارة عن تطوير للأفكار المتجسدة في سيارة رايس R1. بالإضافة إلى ذلك ، استخدم Elbrus CDC 6600 كمصدر إلهام (حيث بدونه) ومن حيث العمل مع الذاكرة الافتراضية - IBM S / 360 موديل 81.

في هذا الصدد ، نعترف ، بلا شك ، بأن بنية Elbrus نفسها كانت تمامًا في اتجاه التطورات العالمية في السبعينيات وكانت ممثلة جديرة بها.

علاوة على ذلك ، كان أكثر تقدمًا من B6700 / 7700 في العديد من الجوانب.

ربما يمكن التعرف على المحاولات فقط لتحقيق الفوقية كقرار غير ناجح حقًا ، والذي فشل من حيث الهندسة (مقياس فائق للعمليات 2-3 ، كما ذكرنا سابقًا ، لا يستحق كل هذا العناء) ، وعملي (نتيجة لذلك ، فإن أصبح المعالج المعقد بالفعل أكثر تعقيدًا ، حيث احتل خزانة ضخمة على شكل حرف T ويكاد يكون من المستحيل تصحيحه ، وهذا هو السبب في أنه تم الانشغال به لسنوات عديدة) وجهات النظر.

لسوء الحظ ، من أجل تجاوز مثل هذه اللحظات ، يجب أن يتمتع المرء بخبرة هائلة وحدس ، تم تطويرهما على مدار سنوات من العمل مع أفضل الأمثلة في العالم للهندسة المعمارية ، والتي ، بالطبع ، لم تكن موجودة في الاتحاد.

بطبيعة الحال ، لا ينبغي للمرء أن يتحدث عن أي أصالة لـ Elbrus - في الواقع ، كان مجرد تجميع لحلول تقنية مختلفة ، تم تحسينها بشكل كبير في بعض الجوانب.

ولكن من وجهة النظر هذه ، كان B5000 أيضًا إصدارًا متقدمًا للغاية من R1 ، كما قلنا بالفعل.

ليس هناك أيضًا شك في أهمية مثل هذه الهندسة الآن - فقد ولت فترة السبعينيات منذ زمن طويل ، وتحول تاريخ تكنولوجيا المعلومات في اتجاه مختلف تمامًا واستمر هناك لمدة 1970 عامًا.

لذلك ، على الورق ، كانت "Elbrus" بمعايير 1970 ، دون التقليل من شأنها ، تحفة فنية ، يمكن مقارنتها تمامًا بأفضل السيارات الغربية. وها هو تنفيذها ...

ومع ذلك ، هذا موضوع للمقال التالي.

يتبع ...

معلومات